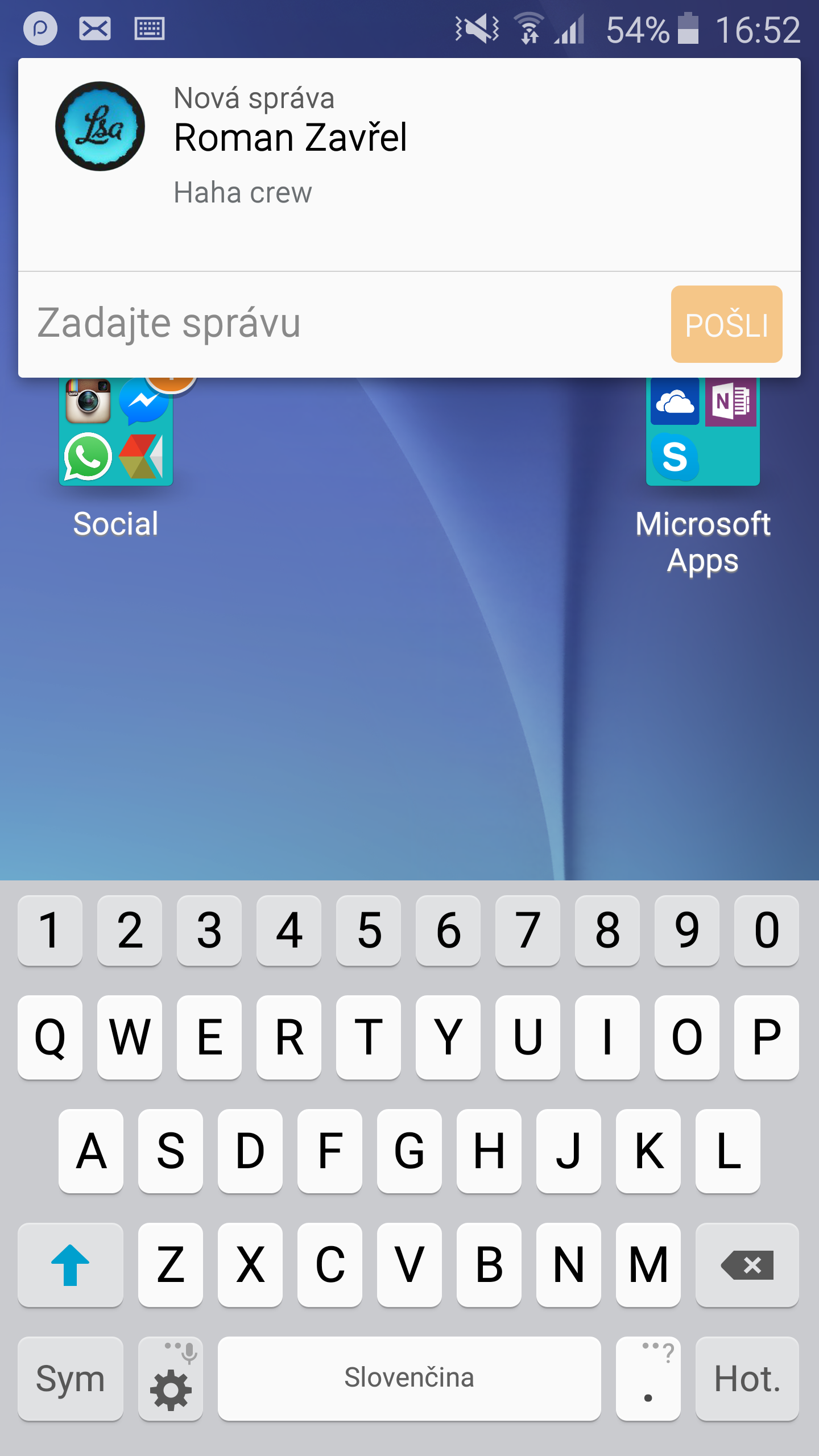

Um pesquisador de segurança descobriu um bug de software no teclado padrão da Samsung que expôs mais de 600 milhões de smartphones a um possível risco de serem hackeados. Ryan Welton da NowSecure detalhou a vulnerabilidade do teclado SwiftKey pré-instalado em milhões de telefones Samsung. A busca por pacotes de idiomas na forma de atualizações e o download deles não ocorre por meio de uma conexão criptografada, mas é enviado apenas como texto simples.

Um pesquisador de segurança descobriu um bug de software no teclado padrão da Samsung que expôs mais de 600 milhões de smartphones a um possível risco de serem hackeados. Ryan Welton da NowSecure detalhou a vulnerabilidade do teclado SwiftKey pré-instalado em milhões de telefones Samsung. A busca por pacotes de idiomas na forma de atualizações e o download deles não ocorre por meio de uma conexão criptografada, mas é enviado apenas como texto simples.

Welton foi, portanto, capaz de explorar essa vulnerabilidade criando um servidor proxy falso e enviando código malicioso para um dispositivo vulnerável, juntamente com a validação de dados que garantiu que o código malicioso permanecesse no dispositivo. Assim que Welton obtivesse acesso aos celulares comprometidos, ele poderia começar imediatamente a usar os dispositivos sem para que o usuário saiba disso. Se um invasor explorar a falha de segurança, poderá roubar dados confidenciais, que incluem mensagens de texto, contatos, senhas ou logins de contas bancárias. Sem falar que o bug também pode ser explorado para rastrear usuários.

A Samsung já comentou o problema mencionado em novembro do ano passado e afirmou que esse erro será corrigido em aparelhos com Androidom 4.2 ou posterior em março. De qualquer forma, NowSecure diz que a falha ainda existe, e Welton demonstrou isso no London Security Summit em smartphones Galaxy S6 da Verizon e mais uma vez chamou a atenção para isso.

Andrew Hoog, da NowSecure, acredita que a falha pode ser explorada em alguns dispositivos importantes e relativamente recentes, como Galaxy Nota 3, Nota 4, Galaxy S3, S4, S5 e assim por diante Galaxy Borda S6 e S6. Vale a pena pensar nisso, porque Welton diz que mesmo que o usuário não use um teclado Samsung, ainda existe o risco de dados confidenciais serem mal utilizados e roubados porque o teclado não pode ser desinstalado.

Até que a Samsung emita uma correção oficial, Welton recomenda proprietários de smartphones Galaxy muito cuidado ao usá-los em redes WiFi abertas que eles não reconhecem para minimizar a chance de um ataque. Um potencial hacker teria que estar na mesma rede que o usuário do smartphone para roubar os dados. O abuso remoto só seria possível apreendendo um servidor DNS que conteria dados de um roteador remoto, o que felizmente também não é fácil.

A Samsung não comentou a situação atual.

*Fonte: SamMobile